Как настроить pfSense с ExpressVPN (OpenVPN)

Этот урок покажет вам как настроить ExpressVPN на вашем устройстве pfSense, используя настройку pfSense OpenVPN.

В этом руководстве мы предполагаем, что вы настраиваете свою сеть для общей настройки сети 192.168.1.0/24..

Замечания: Это руководство было протестировано на следующей версии pfSense: 2.3.3-RELEASE (amd64)

Загрузите файлы конфигурации VPN

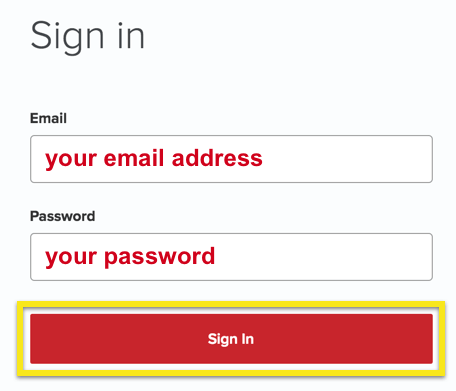

Войдите в свой аккаунт ExpressVPN.

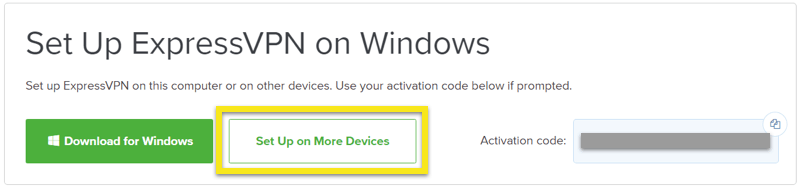

После того, как вы вошли на сайт, нажмите на Настроить на большем количестве устройств.

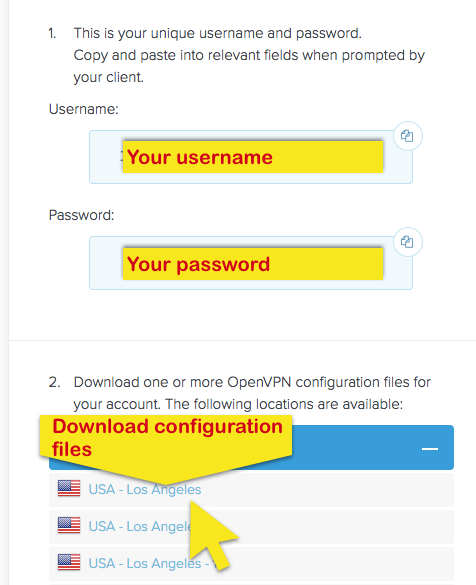

Нажмите на Ручная настройка в левой части экрана, а затем выберите OpenVPN вкладка справа.

Вы впервые увидите свой имя пользователя и пароль а затем список Конфигурационные файлы OpenVPN.

Под своим именем пользователя и паролем загрузите файл конфигурации OpenVPN для местоположения, к которому вы хотите подключиться. Держите этот файл под рукой, так как вы будете извлекать из него информацию для установки pfSense.

Настройте параметры pfSense

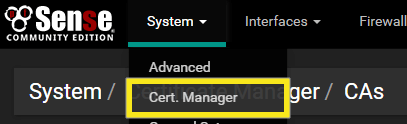

Чтобы настроить параметры VPN pfSense, войдите на свое устройство pfSense и перейдите к система > Засвидетельствовано Менеджер.

В разделе «CA» нажмите добавлять кнопка.

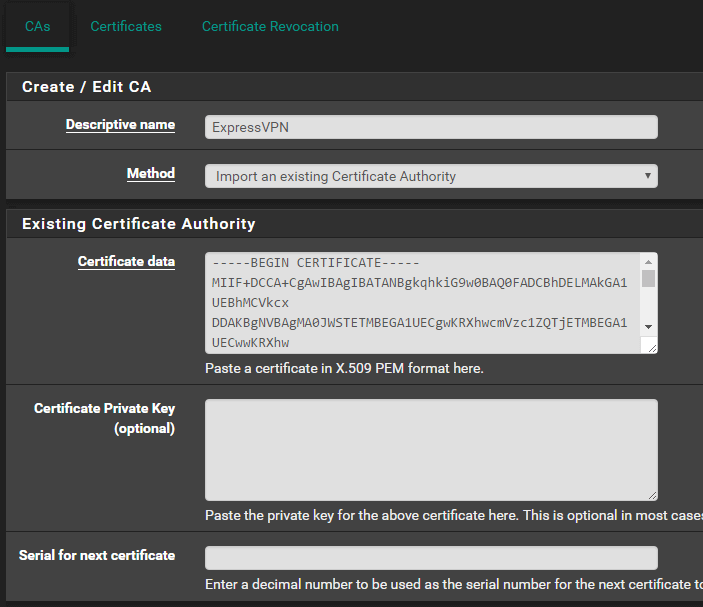

Введите следующее:

- Описательное имя: ExpressVPN

- Метод: Импортировать существующий центр сертификации

- Данные сертификата: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который обернут в часть файла. Копирование всей строки из —– НАЧАТЬ СЕРТИФИКАТ—– в —– ОТКАЗАТЬ СЕРТИФИКАТ—–.

- Закрытый ключ сертификата (необязательно): оставьте это поле пустым

- Серийный номер для следующего сертификата: оставьте это поле пустым

После ввода информации ваш экран должен выглядеть следующим образом:

щелчок Сохранить.

Оставайтесь на этой странице и нажмите Сертификаты наверху.

В нижней части экрана нажмите добавлять.

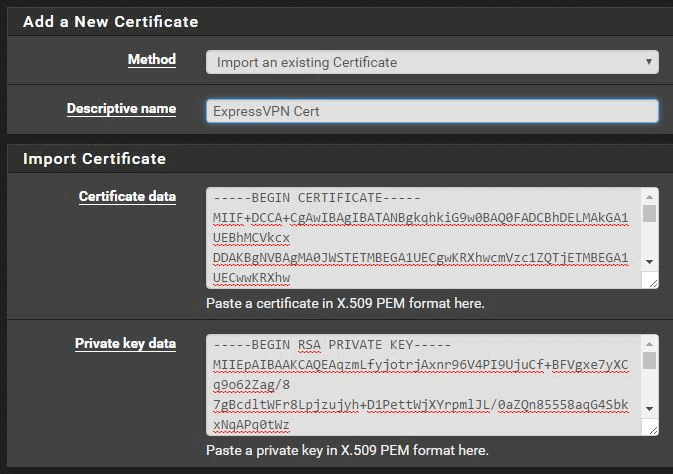

В разделе «Добавить новый сертификат» введите следующее:

- Метод: Импортировать существующий сертификат

- Описательное имя: ExpressVPN Cert (или что-то значимое для вас)

- Данные сертификата: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который обернут в часть файла. Скопируйте всю строку из —– НАЧАТЬ СЕРТИФИКАТ—– в —– ОТКАЗАТЬ СЕРТИФИКАТ—–

- Данные закрытого ключа: при открытом текстовом редакторе ищите текст, заключенный в часть файла. Скопируйте всю строку из —– НАЧАТЬ RSA ЧАСТНЫЙ КЛЮЧ—– в —-END RSA ЧАСТНЫЙ КЛЮЧ—-

После ввода информации ваш экран должен выглядеть следующим образом:

щелчок Сохранить.

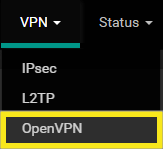

В верхней части экрана перейдите к VPN > OpenVPN.

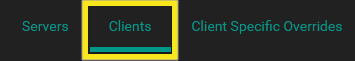

Выбрать клиенты.

В нижней части экрана нажмите добавлять.

Введите следующую информацию:

Общая информация:

- Отключено: оставьте этот флажок не отмеченным

- Режим сервера: Одноранговый (SSL / TLS)

- Протокол: UDP

- Режим устройства: чан

- Интерфейс: WAN

- Локальный порт: оставьте пустым

- Хост или адрес сервера: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с удаленный, сопровождаемый именем сервера. Скопируйте строку имени сервера в это поле (например, server-address-name.expressnetw.com)

- Порт сервера: скопируйте номер порта из файла конфигурации OpenVPN в это поле (например, 1195)

- Прокси-хост или адрес: оставьте пустым

- Порт прокси: оставьте пустым

- Proxy Auth. – Дополнительные опции – нет

- Разрешение имени хоста сервера: Установите этот флажок

- Описание: Что-то значимое для вас. например, ExpressVPN Даллас

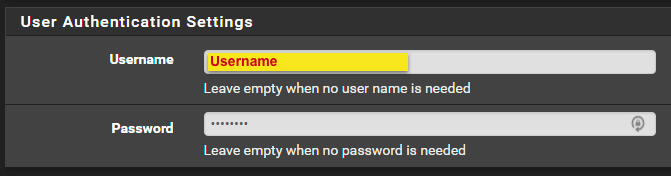

Настройки аутентификации пользователя

- Имя пользователя: ваше имя пользователя ExpressVPN

- Пароль: ваш пароль ExpressVPN

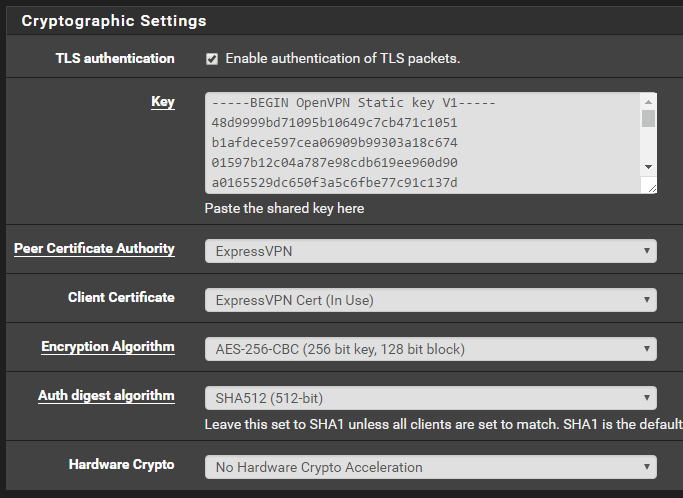

Криптографические настройки

- Аутентификация TLS: Установите этот флажок

- Ключ: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который обернут в часть файла. Игнорировать записи «2048-битный статический ключ OpenVPN» и начать копирование с —– НАЧАТЬ OpenVPN Статический ключ V1—– в —–END OpenVPN Статический ключ V1—–

- Одноранговый центр сертификации: выберите запись «ExpressVPN», созданную ранее в сертификате. Шаги менеджера

- Сертификат клиента: выберите запись «Сертификат ExpressVPN», созданную ранее в сертификате. Шаги менеджера

- Алгоритм шифрования: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищи текст шифровать. В этом примере конфигурация OpenVPN указана как «шифр AES-256-CBC», поэтому мы выберем «AES-256-CBC (256-битный ключ, 128-битный блок) из раскрывающегося списка.

- Алгоритм аутентификации: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищи текст авт с последующим алгоритмом после. В этом примере мы увидели «auth SHA512», поэтому мы выберем «SHA512 (512-bit)» из выпадающего списка

- Аппаратная криптография: если вы не знаете, что ваше устройство поддерживает аппаратную криптографию, оставьте это на Нет аппаратного крипто-ускорения

Дополнительные шаги для pfSense 2.4:

- Uncheck Автоматически генерировать ключ TLS

- Установите режим использования на Аутентификация TLS

- Uncheck Включить оборотные криптографические параметры

- Игнорировать Алгоритмы NCP раздел

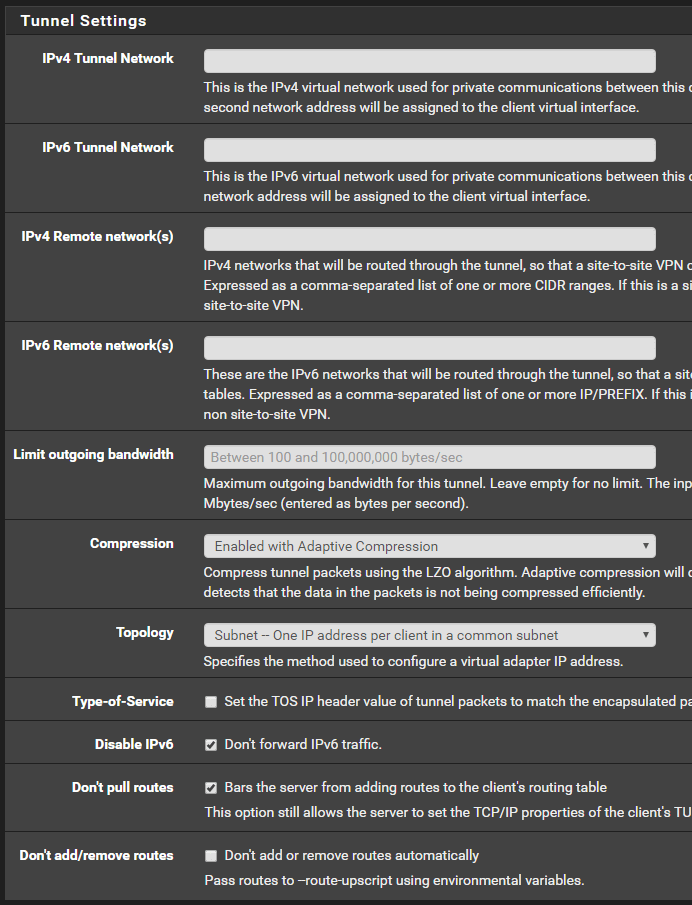

Настройки туннеля

- Туннельная сеть IPv4: оставьте пустым

- Туннельная сеть IPv6: оставьте пустым

- Удаленные сети IPv4: оставьте пустым

- Удаленные сети IPv6: оставьте пустым

- Ограничение исходящей полосы пропускания: на ваше усмотрение, но для этого урока – оставьте пустым.

- Сжатие: включено с помощью адаптивного сжатия

- Топология: оставьте значение по умолчанию «Подсеть – один IP-адрес на клиента в общей подсети»

- Тип обслуживания: оставить без проверки

- Отключить IPv6: Установите этот флажок

- Не тяните маршруты: Установите этот флажок

- Не добавляйте / не удаляйте маршруты: не проверяйте

Дополнительные шаги для pfSense 2.4:

- Установить сжатие на Адаптивное сжатие LZO

- Обратите внимание, что больше нет флажка «Отключить IPv6»

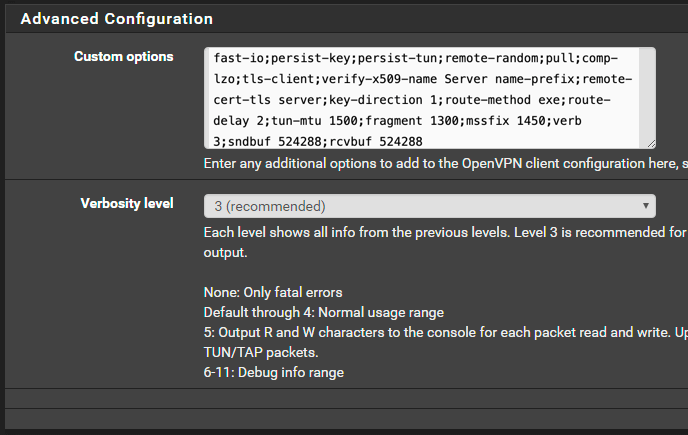

Расширенная настройка

- Пользовательские параметры: эти параметры получены из конфигурации OpenVPN, на которую вы ссылались. Мы будем извлекать все пользовательские опции, которые мы не использовали ранее. Скопируйте и вставьте следующее:

fast-io; persist-key; persist-tun; remote-random; pull; comp-lzo; tls-client; verify-x509-name Имя сервера-префикс; remote-cert-tls сервер; ключ-направление 1; маршрут- метод exe; route-delay 2; tun-mtu 1500; фрагмент 1300; mssfix 1450; глагол 3; sndbuf 524288; rcvbuf 524288 - Уровень многословия: 3 (рекомендуется)

Дополнительные шаги для pfSense 2.4:

- Проверьте UDP Fast I / O

- Буфер получения и отправки: 512 КБ

- Создание шлюза: Только IPV4

щелчок Сохранить.

Подтвердите успешное соединение

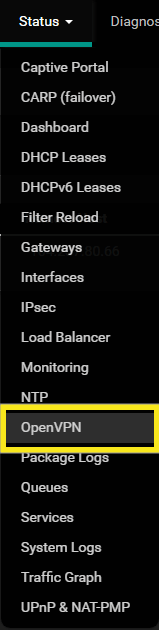

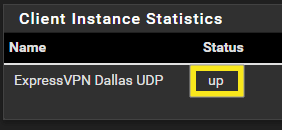

Теперь вы должны быть в состоянии подтвердить, что ваше соединение OpenVPN было успешным. Перейдите к Положение дел > OpenVPN.

В разделе «Статистика экземпляров клиента» в столбце «Состояние» вы должны увидеть слово вверх, показывая, что туннель онлайн.

Дополнительные шаги для маршрутизации WAN через туннель

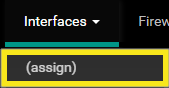

Теперь, когда туннель подключен к сети, вам нужно указать, что весь ваш трафик будет правильно работать через NAT. В верхней части экрана выберите Интерфейсы и нажмите (Правопреемник).

Нажать на + кнопка. Новый интерфейс будет создан. Удостовериться ovpnc1 выбран и нажмите Сохранить.

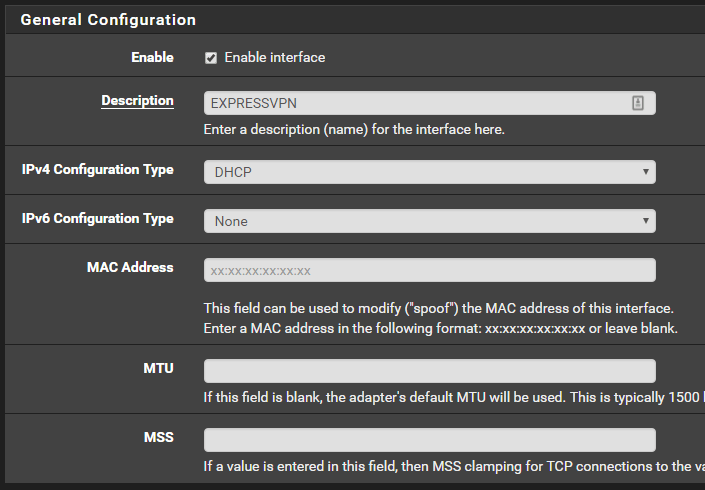

Перейдите к Интерфейсы > OVPNC1:

Введите следующее:

Общая конфигурация

- Включить: Установите этот флажок

- Описание: Что-то значимое для вас. например, EXPRESSVPN

- Тип конфигурации IPv4: DHCP

- Тип конфигурации IPv6: Никто

- MAC-адрес: оставьте пустым

- MTU: оставьте пустым

- MSS: оставьте пустым

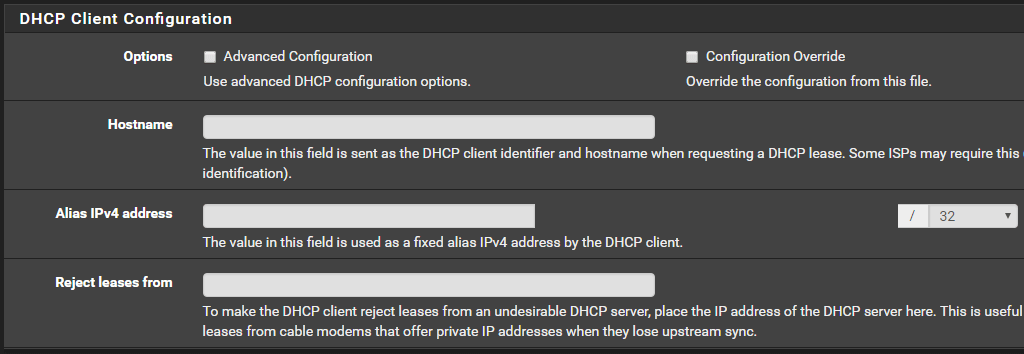

Конфигурация DHCP-клиента

- Варианты: Оставьте без проверки

- Имя хоста: оставьте пустым

- Псевдоним IPv4-адрес: оставьте пустым

- Отклонить аренду от: Оставьте пустым

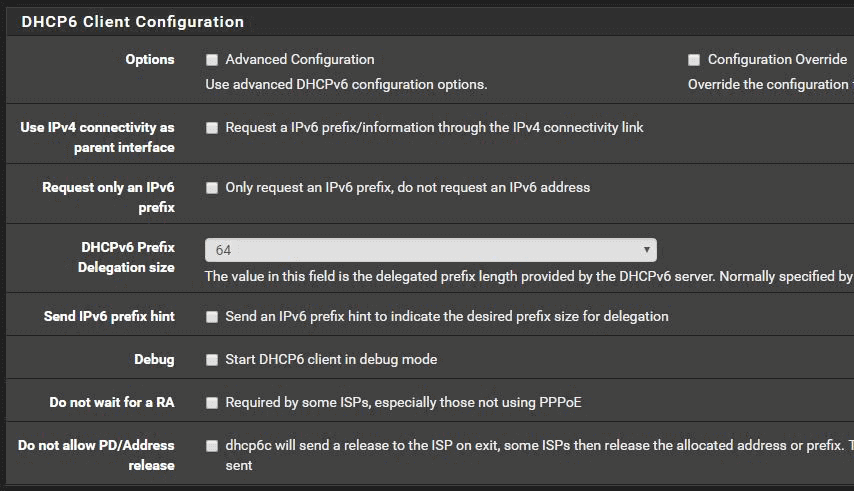

Конфигурация клиента DHCP6

- Варианты: Оставьте без проверки

- Использовать подключение по протоколу IPv4 в качестве родительского интерфейса

- Запросить только префикс IPv6: не проверяйте

- Размер делегирования префикса DHCPv6: оставить значение по умолчанию в 64

- Отправить подсказку префикса IPv6: Оставьте без проверки

- Отладка: оставить не проверенным

- Не ждите РА: оставьте без проверки

- Не разрешать освобождение PD / Address: оставьте без проверки

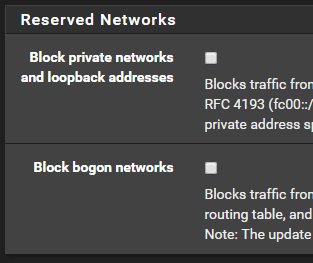

Зарезервированные Сети

- Блокировать частные сети и петлевые адреса: оставить без проверки

- Блокировать богонные сети: оставить без проверки

щелчок Сохранить.

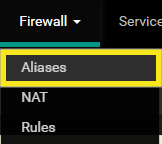

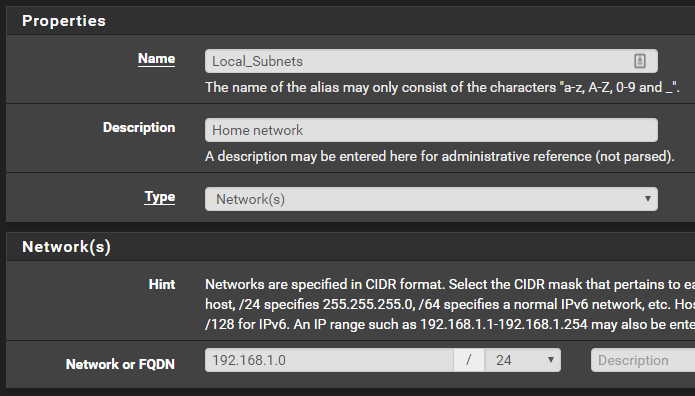

Перейдите к Межсетевой экран > Псевдонимы.

В разделе «IP» нажмите добавлять.

Вы будете предоставлять своей домашней сети псевдоним, который позволяет дружественному имени ссылаться на вашу сеть..

свойства

- Имя: Что-то значимое для тебя. Для этого урока мы будем использовать «Local_Subnets»

- Описание: Что-то значимое для вас

- Тип: Сеть (ы)

Сеть (ы)

- Сеть или полное доменное имя: 192.168.1.0 / 24

щелчок Сохранить.

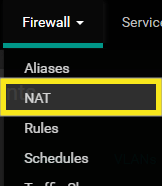

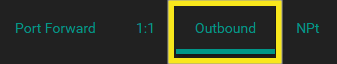

Перейдите к Межсетевой экран > NAT.

Нажмите на Исходящий наверху.

Для «Исходящего режима NAT» выберите Ручная генерация правила исходящего NAT.

щелчок Сохранить а затем нажмите Применять изменения.

![]()

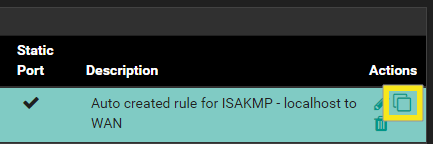

Под Отображения, Вы будете сообщать своему трафику, куда идти, когда он покидает вашу сеть. По сути, вы будете копировать существующие четыре WAN-соединения по умолчанию и изменять их для использования вашего нового виртуального интерфейса EXPRESSVPN..

В правой части экрана нажмите копия Кнопка рядом с первой записью WAN-соединения. Это значок с квадратом, перекрывающим другой квадрат.

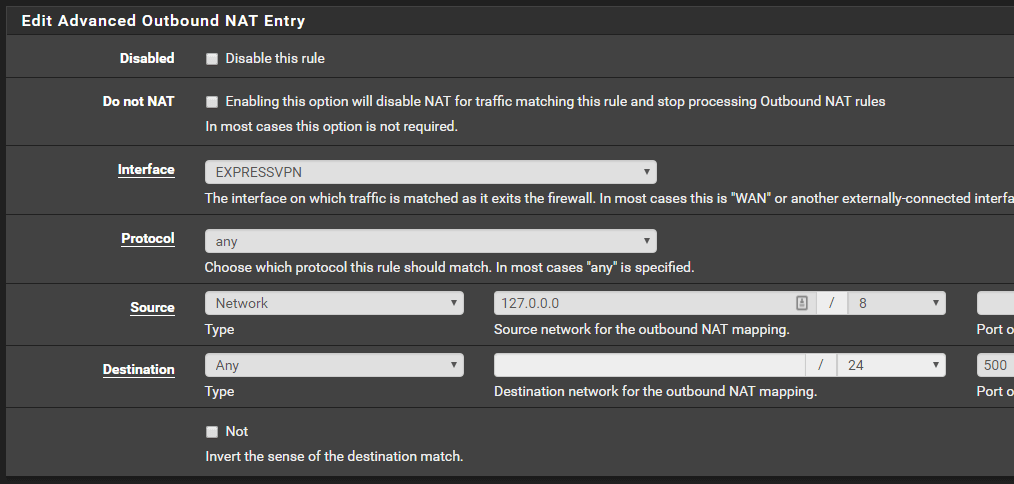

В появившемся окне единственная опция, которую вы будете изменять, это раздел «Интерфейс». Нажмите раскрывающийся список и измените WAN в EXPRESSVPN.

щелчок Сохранить.

Повторите вышеуказанные шаги для других трех существующих правил глобальной сети..

После добавления всех четырех правил EXPRESSVPN щелкните Сохранить кнопка и нажмите Применять изменения еще раз на вершине.

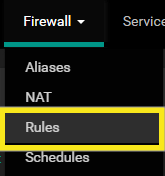

Наконец, вам нужно создать правило для перенаправления всего локального трафика через ранее созданный вами шлюз EXPRESSVPN. Перейдите к Межсетевой экран > правила:

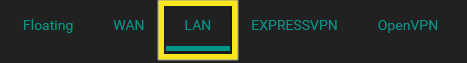

Нажмите на ЛВС.

Нажмите на добавлять кнопка со стрелкой вверх (крайняя левая кнопка).

![]()

Введите следующее:

Изменить правило брандмауэра

- Действие: Проходят

- Отключено: оставить не проверенным

- Интерфейс: ЛВС

- Адрес: IPv4

- Протокол: Любые

Источник

- Источник: Выбрать Один хост или псевдоним и введите имя псевдонима, который вы создали для своей сети ранее. Для этого урока мы использовали «Local_Subnets».

Место назначения

- Направление: любое

Дополнительные опции

- Журнал: Оставить без проверки

- Описание: Введите что-то значимое для вас. Для этого урока мы введем «LAN TRAFFIC -> EXPRESSVPN»

Нажмите синий Дисплей Расширенный кнопка.

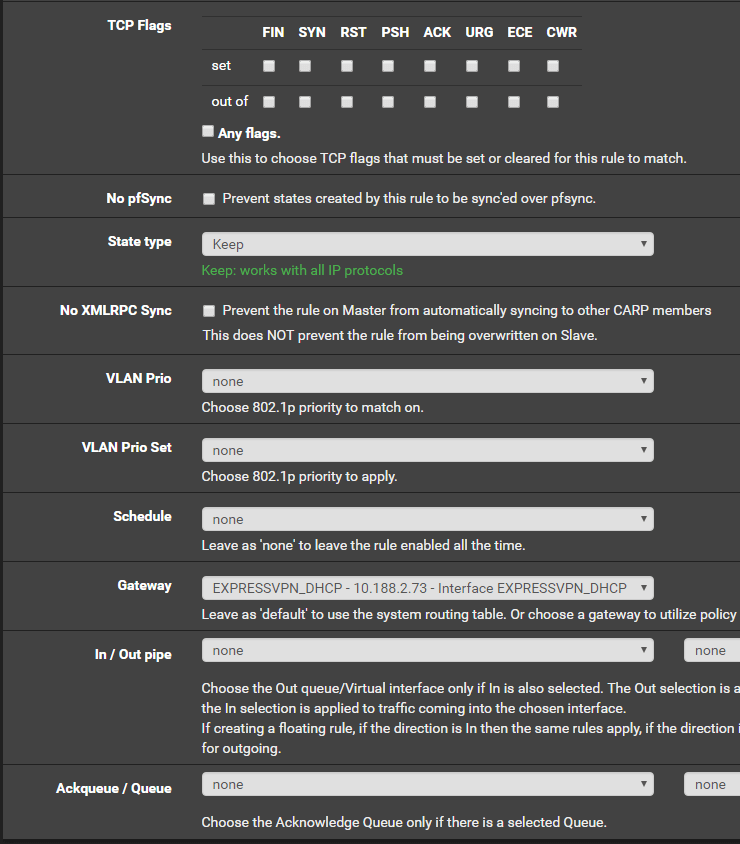

Расширенные настройки

Оставьте все новое в этих окнах пустыми и ищите шлюз. Измените это на «EXPRESSVPN_DHCP»

щелчок Сохранить.

Вы закончили! Теперь вы должны начать видеть трафик, проходящий через созданное вами новое правило, подтверждающее, что трафик движется через созданный вами туннель ExpressVPN..

![]()

17.04.2023 @ 16:12

ентификации пользователя: Введите следующее: Имя пользователя: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с auth-user-pass. Скопируйте строку имени пользователя в это поле (например, user123) Пароль: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с auth-user-pass. Скопируйте строку пароля в это поле (например, password123) Криптографические настройки: Введите следующее: TLS ключ: оставьте пустым TLS ключ типа: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с tls-auth. Скопируйте строку tls-auth в это поле (например, tls-auth ta.key 1) Криптография: AES-256-CBC (256 bit) HMAC: SHA512 (512 bit) Настройки туннеля: Введите следующее: Сжатие: Отключено Тип сети: IPv4 Only (необязательно) Расширенная настройка: Оставьте все поля по умолчанию. Подтвердите успешное соединение: После того, как вы настроили параметры VPN pfSense, нажмите на кнопку Сохранить. Затем нажмите на кнопку Подключиться. Если все настройки были выполнены правильно, вы должны увидеть сообщение об успешном подключении. Дополнительные шаг

17.04.2023 @ 16:12

ентификации пользователя: Введите следующее: Имя пользователя: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с auth-user-pass. Скопируйте строку имени пользователя в это поле (например, user123) Пароль: откройте загруженный файл конфигурации OpenVPN и откройте его в своем любимом текстовом редакторе. Ищите текст, который начинается с auth-user-pass. Скопируйте строку пароля в это поле (например, password123) Криптографические настройки: Введите следующее: TLS ключ: оставьте пустым TLS ключ типа: определенный пользователем Алгоритм хэширования: SHA256 Алгоритм шифрования: AES-256-CBC Алгоритм аутентификации: SHA256 Компрессия: отключено Настройки туннеля: Введите следующее: Тип туннеля: TUN IPv4 туннеля: включено IPv6 туннеля: отключено IPv4 маршрутизация: включено IPv6 маршрутизация: отключено Сжатие: отключено Расширенная настройка: Введите следующее: Настройки клиента: отключено Настройки сервера: отключено Подтвердите успешное соединение: После того, как вы настроили параметры VPN pfSense, перейдите к VPN > OpenVPN на своем устройстве pfSense. Выберите клиентов и убедитесь, что клиент, который вы только что создали, отображается как подключенный. Если он не отображается