Kaba kuvvet kırma şifrenizi nasıl ortaya çıkarabilir?

Kriptografide, kaba kuvvet saldırısı, şifreleme anahtarını tahmin ederek şifrelenmiş içeriği deşifre etmeye çalışır. Bu saldırı, şifreleme anahtarı kısa olduğunda veya bir saldırganın anahtarı denemek ve tahmin etmek için yeterli bilgiye sahip olması durumunda mümkündür..

Web formları söz konusu olduğunda, saldırganların bir anahtarı tahmin etmek için çok zamanları yoktur. Google veya Facebook, birisinin hesabınıza “kilitlemeden” önce çok fazla giriş yapmasına izin verir.

Bununla birlikte, bilgisayar korsanları bir şirketin dahili veritabanını edindiklerinde, şifrelenmiş olsalar bile, dünyadaki parolanızı tahmin etmek için her zaman sahip olurlar..

Web siteleri, kullanıcıları korumak için şifreler oluşturmalı ve şifrelemelidir

Web siteleri şifrelerinizi sakladığında, kullanıcı şifrelerini kullanmalı ve her zaman kullanmamalı, böylece kullanıcı veritabanına sahip biri kullanamaz..

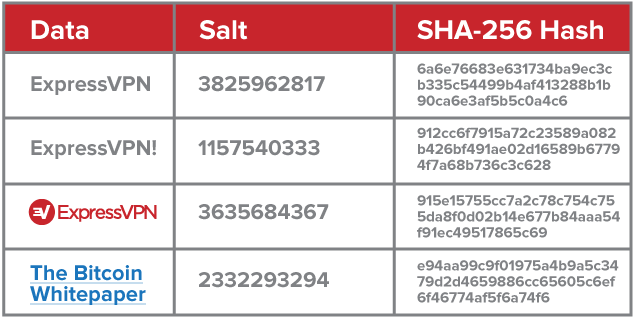

SHA-256 gibi karma işlevler tek yönlü şifreleme işlevleridir. Herhangi bir veri, metin, görüntü veya sayı “karma” olabilir ve girdi ne kadar uzun olursa olsun sonuç her zaman 256 bit uzunluğunda olacaktır. Onaltılı olarak kodlandığında (aşağıdaki gibi), bu 64 karakterli bir dize ile sonuçlanır.

Tekrar tuzlanmış “tuzlanmış” hash örnekleri.

Tekrar tuzlanmış “tuzlanmış” hash örnekleri.

Saldırganlar şifrenizi nasıl kırıyor

Potansiyel bilgisayar korsanları için işleri zorlaştırmak için web siteleri, rastgele bir veri parçası olan “tuz” ile şifreleri değiştirir (tuzlama ve karma işleminin nasıl çalıştığını görün).

Metin, resim veya dosyadan bir karmayı hesaplamak önemsizdir ve bir bilgisayara önemli miktarda zaman veya kaynak harcamaz. Ancak bildiğiniz tek şey karma ise, orijinal değeri bulmanın tek yolu kaba kuvvet saldırısıdır. Bu nedenle bir karma işlevine tek yönlü şifreleme de denir. Metinden karmaya gitmek kolaydır, ancak diğer yöne gitmek çok zordur.

Çalınan bir kullanıcı veritabanına sahip olan şifre kırıcılar, kullanıcı adlarının listesini, her kullanıcı için tuz değerini ve karma değerini görebilir.

Bu ayrıntılarla, her kullanıcının şifrelerini tahmin etmeye, tuzlamaya ve hash yapmaya çalışabilir ve sonuçlarını veritabanında saklanan karma ile karşılaştırmaya çalışabilirler. Karma eşleşirse, şifreyi bulduklarını bilirler.

Saldırgan, kullanıcı adını ve şifreyi tam olarak girmelidir, çünkü karmayı sadece küçük bir parça bile (yukarıda görüldüğü gibi) değiştirmek tamamen farklı bir karmaya neden olacaktır..

Kaç tane şifre kombinasyonu var?

Bir parolanın yalnızca küçük harflerden oluştuğunu varsayarsak, her karakter için 26 olasılık vardır. Bu nedenle, 13 denemede tek karakterlik bir parola tahmin edebilmeyi beklersiniz.

İki karakterli bir parola 26 × 26 seçeneğine sahiptir ve (26 × 26) / 2 deşifre etmeyi dener.

Formül C = (m ^ n) / 2 her karakter için olasılıklar arasındaki ilişkiyi açıklar (M), şifre uzunluğu (N) ve beklenen tahmin sayısı (C).

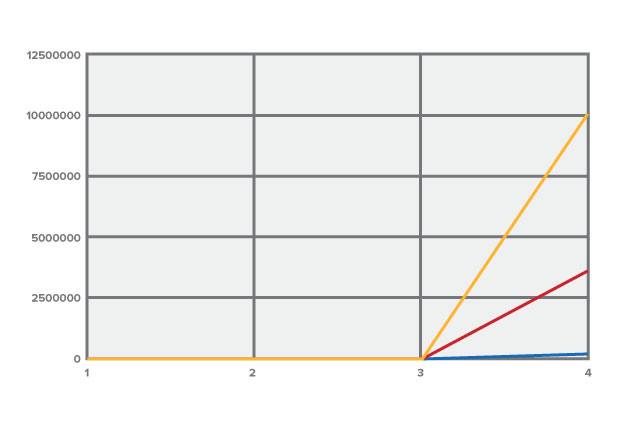

Şifre uzunluğu ve onu kırmak için tahmin sayısı arasındaki ilişki

- Küçük şifreler (m = 26)

- Büyük ve küçük harf (m = 52)

- Büyük ve küçük harf ve özel karakterler (m = 67)

Hem karmaşıklık hem de uzunluk bir parolanın gücüne katkıda bulunurken, bir karakter eklemek karmaşıklığını artırmaktan çok daha değerlidir.

Dört karakterli bir parolaya ekstra karakter eklemek, yalnızca küçük harf kullanarak, kırılmasını 26 kat zorlaştırırken, olası karakterleri 52’ye ikiye katlamak (yani, büyük harf eklemek) sadece 16 kat daha kırılmasını zorlaştırır.

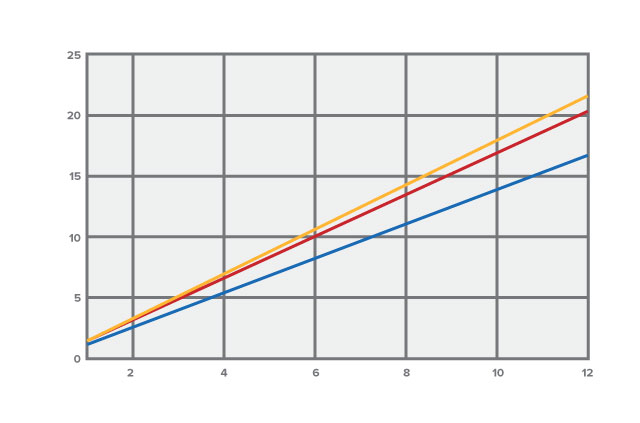

Logaritmik ölçek, şifre uzunluğu ve gerekli tahminler arasındaki ilişkiyi daha belirgin hale getirir

- Küçük şifreler (m = 26)

- Büyük ve küçük harf (m = 52)

- Büyük ve küçük harf ve özel karakterler (m = 67)

Bir şifreyi kırmak ne kadar sürer?

Bir saldırganın parolanızı ne kadar çabuk kıracağı, saldırganın bilgisayar donanımının ne kadar hızlı olduğuna bağlıdır.

Normal bir bilgisayar muhtemelen saniyede yaklaşık 100.000 tahmin yapar. Özel bir GPU bundan 100 kat daha hızlı olabilir ve yüzlerce GPU ile bir şifre kırma çiftliği oluşturmak mümkündür.

Saldırganın saniyede 100.000 tahmin yapabilen normal bir bilgisayarı olduğunu varsayarsak, altı karakterden az olan küçük parolaların kırılması bir dakikadan az sürer.

Ancak çözüm süresi katlanarak artar ve sekiz karakterlik bir şifrenin kırılması 12 gün sürer. 12 karakterlik bir şifre 12.000 yıldan fazla sürer.

12 karakterlik bir parolanın yeterli olup olmadığı neyi koruduğunun değerine ve saldırının ölçeğine bağlıdır. Saldırganlar yalnızca tek bir hedefin peşindeyse, 12 karakterlik bir şifre erişilebilecek durumda olabilir.

Öyleyse, değerli verileri (kişisel bilgiler veya Bitcoin özel anahtarları gibi) çok daha uzun parolalarla korumak çok önemlidir. Örneğin, Bitcoin cüzdanınızı şifrelerken, 32 karakterden uzun bir anahtar iyi bir fikir olabilir.

Bir saldırgan ne kadar fazla bilgiye sahip olursa, bir çatlak o kadar hızlı olur

Yukarıdaki hesaplamalar, saldırganın parola hakkında büyük veya küçük harf içermesi dışında hiçbir şey bilmediğini varsayar..

Gerçekte, saldırganın bazı tahminleri olabilir. Önceki şifresi çözülmüş şifre listelerinden en yaygın şifrelerin ne olduğunu biliyoruz. Belirli bir hedef yoksa, saldırgan bir e-posta listesiyle ortak şifreleri nispeten hızlı bir şekilde kontrol edebilir.

Kişiler ayrıca yalnızca sonunda rakamlar olan (merhaba111 gibi) ve bir yerde hizmetin veya URL’nin adını içeren şifreleri seçme eğilimindedir. Gmail için kullanılan, google veya gmail kelimelerini içeren ve sonunda dört hane (gmailpanther1234 gibi) içeren bir şifre, uzun olsa bile, kırılması kolaydır.

İnsanlar ayrıca evcil hayvanlarının veya çocuklarının adlarını bazen doğum tarihleri veya yıllarla birlikte şifre olarak kullanma eğilimindedir ve bu da şifrelerini tahmin etmeyi insanların düşündüğünden daha kolay hale getirir.

Şifre yöneticileri ile güçlü şifreler kullanın

En önemli kural: Her zaman güçlü bir şifre kullanın.

Pek çok sağlam şifreyi oluşturma ve hatırlama zorluğundan kaçınmak için, uzun, benzersiz ve gerçekten tahmin edilemeyen şifreler oluşturmak için rastgele bir şifre üreticisi kullanın.

Daha sonra bu şifreleri bir şifre yöneticisiyle saklarsanız, yalnızca tek bir şifreyi (Diceware ile oluşturabileceğiniz, ekstra güvenli hale getirmek için) hatırlamanız gerekir. Ayrıca, iki faktörlü kimlik doğrulama, hesapların kimlik avı saldırıları yoluyla elde edilen şifreler gibi daha karmaşık saldırılara karşı korunmasına yardımcı olur.

17.04.2023 @ 16:21

işi daha belirgin hale getirir. Bir şifrenin gücü, logaritmik ölçekte artar. Örneğin, bir karakterli bir şifrenin kırılması 26 tahmin gerektirirken, iki karakterli bir şifrenin kırılması 676 tahmin gerektirir. Üç karakterli bir şifrenin kırılması 17.576 tahmin gerektirirken, dört karakterli bir şifrenin kırılması 456.976 tahmin gerektirir. Bu nedenle, şifrelerin uzunluğu ne kadar uzun olursa, kırılması o kadar zor olur.

Bir şifreyi kırmak ne kadar sürer?

Bir şifrenin kırılması, şifrenin uzunluğuna, karmaşıklığına ve saldırganın sahip olduğu bilgiye bağlıdır. Kaba kuvvet saldırısı, tüm olası kombinasyonları deneyerek şifreyi kırmaya çalışır. Bu nedenle, şifrenin uzunluğu ne kadar uzun olursa, kırılması o kadar uzun sürer. Örneğin, bir dört karakterli şifrenin kırılması birkaç dakika sürebilirken, bir on karakterli şifrenin kırılması yıllar alabilir.

Bir saldırgan ne kadar fazla bilgiye sahip olursa, bir çatlak o kadar hızlı olur

Bir saldırganın sahip olduğu bilgi, şifrenin kırılma süresini etkiler. Örneğin, bir saldırganın kullanıcı adınızı, doğum tarihinizi veya diğer kişisel bilgilerinizi bildiği durumlarda, şifrenizi kırmak daha kolay olabilir. Bu nedenle, şifrelerinizi olabildiğince güçlü ve tahmin edilemez yapmak önemlidir.

Şifre yönet