הסבר על הפגיעות של WebRTC IP לגבי חלק מדפדפני האינטרנט

עדכון: 6 בדצמבר 2023

ל- ExpressVPN דף בדיקת דליפת WebRTC חדש ומעולה שיעזור לך לבדוק וללמוד על דליפות WebRTC.

למשתמשי Chrome: חדשות טובות! webrtc.org בדיוק פרסמה את התיקון הרשמי שלה למניעת דליפות בגוגל כרום. אתה יכול להשיג את זה מחנות האינטרנט של chrome כאן ולבדוק שוב אם זה עובד כאן.

משתמשי Firefox: אם אתה נמצא ב- Firefox, אתה יכול להשתמש בתיקון זה:

- הקלד about: config בסרגל הכתובות של Firefox.

- לחץ על “אני אהיה זהיר, אני מבטיח!” (או הודעת אבטחה דומה לזה) [ההודעה תלויה בגירסת פיירפוקס שיש לך]

- רשימה תיפתח עם סרגל חיפוש למעלה. בסרגל חיפוש זה, אנא הקלד: media.peerconnection.enabled והקש Enter.

- כאשר התוצאה עולה, לחץ עליה כפולה כדי להפוך את ערכה לשקר.

- סגור את הלשונית לסיום ההליך.

קיימת בעיית אבטחה שדווחה בשבוע שעבר בה היא משפיעה על כמה מדפדפני האינטרנט, לרוב Chrome ו- Firefox במערכת Windows, למרות שמשתמשים ב- OSX מושפעים מכך. הסיכון הוא שאתר זדוני עלול להשיג את כתובת ה- IP האמיתית של המבקר גם אם המשתמש מחובר ל- VPN. לדוגמה:

- משתמש מבקר באתר האינטרנט הזדוני, מה שמפעיל את הדפדפן להפעלת Javascript.

- Javascript משתמש בתכונה פגיעה בדפדפן בשם WebRTC כדי לגלות את כתובת ה- IP האמיתית של המחשב, ואז חושף אותה בפני מפעיל האתר הזדוני..

השתמש בצעדים הבאים כדי לבדוק אם אתה מושפע ולהקל על הבעיה במידת הצורך:

- התחבר ל- VPN.

- פתח את מבחן WebRTC שלנו. <- מבחן זה רלוונטי רק אם אתה משתמש בו בעת חיבור ל- VPN.

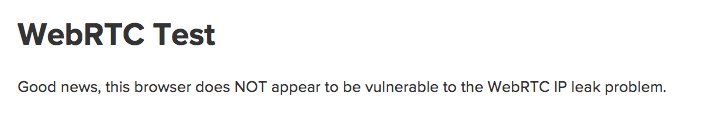

- אם הדפדפן שלך מאובטח, אתה אמור לראות דבר כזה:

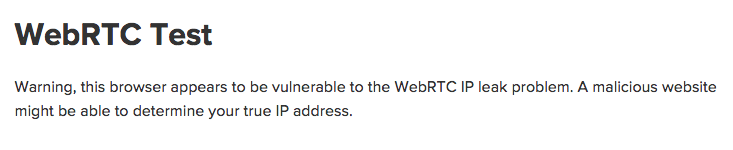

- אם הדפדפן שלך מושפע מבעיה זו, תראה הודעה זו:

כדי לתקן, נסה את הצעדים הבאים:- Chrome: התקן את התוסף WebRTC Block.

- Firefox: הקלד אודות: config בסרגל הכתובות, חפש מדיה.הקשר, ולחץ על ההגדרה שלה ל – שקר.

- סגור את הדפדפן שלך ופתח שוב את מבחן ה- WebRTC כדי לאשר שהאתר כבר לא יכול לקבוע את כתובת ה- IP האמיתית שלך.

אנו מחכים לראות מה הצוותים ב- Chrome וב- Firefox יעשו בעניין זה. אני מקווה שהם יבטלו כברירת מחדל את תכונת WebRTC ויאפשרו למשתמשים לבחור אם הם רוצים להפעיל אותה.

17.04.2023 @ 19:18

As an AI language model, I do not have a personal opinion on the topic. However, the text appears to be in Hebrew and discusses a new and excellent WebRTC leak test page for ExpressVPN users, as well as instructions for Chrome and Firefox users to prevent IP address leaks. The article also mentions a security issue affecting some internet browsers, which could expose a users IP address to malicious websites. The article provides steps to check if a user is affected and how to fix the issue. The author expresses hope that Chrome and Firefox will disable the WebRTC feature by default and allow users to choose whether to enable it.