Menjelaskan kebocoran kebocoran IP WebRTC yang mempengaruhi beberapa pelayar web

UPDATE: 6 Disember 2023

ExpressVPN mempunyai halaman ujian kebocoran WebRTC yang baru untuk membantu anda menyemak dan mengetahui tentang kebocoran WebRTC.

Untuk pengguna Chrome: Berita baik! webrtc.org baru sahaja mengeluarkan fix rasmi untuk mencegah kebocoran pada Google Chrome. Anda boleh mendapatkannya dari kedai web chrome di sini dan semak semula bahawa ia berfungsi di sini.

Pengguna Firefox: Jika anda berada di Firefox, anda boleh menggunakan penetapan ini:

- Taip mengenai: config dalam bar alamat Firefox.

- Klik pada “Saya akan berhati-hati, saya berjanji!” (Atau beberapa mesej keselamatan yang serupa dengannya) [mesej bergantung pada versi Firefox yang anda miliki]

- Senarai akan dibuka dengan bar carian di atas. Dalam bar carian itu, sila taip: media.peerconnection.enabled dan tekan enter.

- Apabila hasilnya muncul, klik dua kali untuk mengubah nilainya kepada palsu.

- Tutup tab untuk menyelesaikan prosedur.

Terdapat isu keselamatan yang dilaporkan pada minggu lalu yang mempengaruhi beberapa pelayar web, kebanyakannya Chrome dan Firefox pada Windows, walaupun pengguna OSX juga terpengaruh. Risiko adalah bahawa laman web berniat jahat mungkin mendapatkan alamat IP sebenar pelawat walaupun pengguna disambungkan ke VPN. Sebagai contoh:

- Seorang pengguna melawat laman web yang berniat jahat, yang mencetuskan pelayar untuk menjalankan beberapa Javascript.

- Javascript menggunakan ciri rentan dalam penyemak imbas yang dipanggil WebRTC untuk mengetahui alamat IP sebenar komputer, kemudian mendedahkannya kepada pengendali tapak berniat jahat.

Gunakan langkah berikut untuk memeriksa sama ada anda terjejas dan mengurangkan isu jika perlu:

- Sambungkan ke VPN.

- Buka Ujian WebRTC kami. <- ujian ini hanya berkaitan jika anda menggunakannya semasa disambungkan ke VPN.

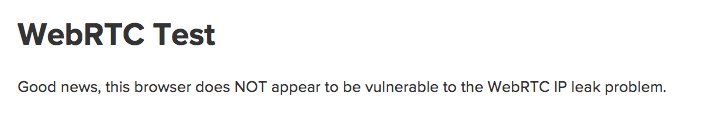

- Jika penyemak imbas anda selamat, anda harus melihat sesuatu seperti ini:

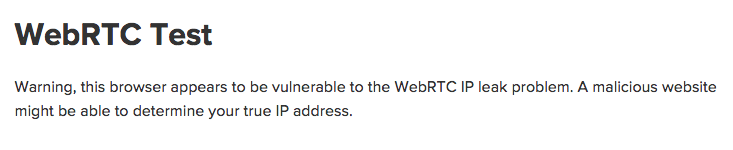

- Jika pelayar anda terjejas oleh isu ini, anda akan melihat mesej ini:

Untuk membetulkan, cuba langkah berikut:- Chrome: Pasang pelanjutan Blok WebRTC.

- Firefox: Type mengenai: config ke dalam bar alamat, cari media.peerconnection.enabled, dan togol tetapannya kepada salah.

- Tutup penyemak imbas anda dan buka Uji WebRTC kami sekali lagi untuk mengesahkan bahawa tapak tidak lagi dapat menentukan alamat IP sebenar anda.

Kami sedang menunggu untuk melihat apa yang akan dilakukan oleh pasukan di Chrome dan Firefox mengenai perkara ini. Mudah-mudahan, mereka akan melumpuhkan ciri WebRTC secara lalai dan membolehkan pengguna memilih sama ada mereka mahu mendayakannya.

17.04.2023 @ 19:18

Saya sangat menghargai ExpressVPN yang telah memperkenalkan halaman ujian kebocoran WebRTC yang baru untuk membantu pengguna menyemak dan mengetahui tentang kebocoran WebRTC. Saya juga berterima kasih kepada webrtc.org yang baru sahaja mengeluarkan fix rasmi untuk mencegah kebocoran pada Google Chrome. Bagi pengguna Firefox, saya akan mengikuti langkah-langkah yang diberikan untuk mengurangkan risiko kebocoran. Saya juga menghargai ExpressVPN yang memberikan langkah-langkah untuk memeriksa sama ada saya terjejas dan mengurangkan isu jika perlu. Terima kasih banyak!